Кібербезпека: Пояснення - чому «контент має значення» - від NNC

Враження від відвідування NoNameCon, конференції з кібербезпеки. Довгий лонгрід.

Напишу як і обіцяв – максимально відверто, але об’єктивно. Так, як є насправді. Або ж як мені здалося...

Уся ця історія почалася восени 2017-го з міні-скандалу під час закриття UISGCON13 (теж конференції з кібербезпеки, хто не в курсі).

Тоді, після слів подяки від організаторів UISGCON13, слово взяли Tim Karpinsky та Volodymyr Styran та неочікувано анонсували абсолютно нову конференцію NoNameCon, яка відбудеться у травні 2018-го.

З організаторами UISGCON цей перфоманс не був погоджений і навіть не обговорювався (“так а навіщо?”), тому буквально усі були, м’яко кажучи, здивовані.

Нібито нова конфа буде присвячена суто і виключно практичним аспектам кібербезпеки і ніяким чином не буде конкурентом UISGCON.

Гм, UISGCON нібито теж про те саме, але ж що зроблено – те зроблено, усі були поставлені перед фактом. Не влаштовувати ж публічні розбірки з патріархами української індустрії, відомими та поважними експертами. З якими багато спільних завдань та інтересів.

Ми неодноразово обговорювали цю ситуацію у нашій громадській організації “Українська група інформаційної безпеки” і не одразу дійшли спільної думки.

Однак добро перемогло і врешті решт було прийнято одноголосне рішення підтримати NoNameCon, а також BSides Kyiv.

Хоча не зовсім одноголосно: Стиран утримався, у нього, бачте, “конфлікт інтересів”. Ну то таке.

І ось у заявлений термін анонсований захід відбувся.

Хоча за тиждень до початку помінялося місце проведення.

Зазвичай після такого піруету середньостатистична конференція втрачає від третини до половини аудиторії.

Але не у цьому випадку.

Організатори детально пояснили чому і з чиєї провини таке відбулося і усіх швиденько повідомили про нову локацію.

І усі прийшли, все окай.

Як вони знайшли ту нову локацію протягом кількох годин – то окремий детектив, не сьогодні.

Мабуть, почну з організаційних моментів NoNameCon.

Дуже вдало обрано дату проведення конференції: кінець травня, коли вже тепло і можна тусуватися на відкритому повітрі без верхнього одягу. Мені у чорній вишиванці було навіть спекотно.

Взагалі-то зазвичай дата обирається з таким розрахунком, щоб не співпадати зі схожими подіями і щоб відвідувачі не були вимушені обирати щось одне “туди поїхати чи туди”. Для цього ведуться різні календарі подій індустрії, типу такого.

Колись давно, до війни, коли ми обирали дату проведення UISGCONів, ми не могли обрати травень, оскільки у м. Москва проводилася (і досі наче проводиться) доволі популярна конференція з кібербезпеки (тоді вона так не позіціонувалася, звісно).

Але зараз усе сильно змінилося, тому проведення потужної української конференції саме у ті ж дні, що і За_Білою_Стіною – тільки на користь усьому прогресивному людству.

Локація.

Розташоване вен’ю досить зручно: центр міста, вул. Антоновича, від метро 10 хвилин пішки.

Саме приміщення – арт-галерея, з непростою системою переходів та коридорів, але це навіть додає певної атмосферності. Навіть наприкінці другого дня не одразу знаходив потрібне приміщення, і я такий був не один.

Але там була шикарна штукенція: внутрішній двір під відкритим небом, з курилкою у кутку та якимось арт-об’єктами. Одна якась брила, яка стояла у десь між мішками зі сміттям та поколупаною стіною, кажуть, коштує 45 000 доларів. Я то засняв, дивіться на фотках у FB.

Перед початком першого дня був Speakers’ Dinner – вечірка-знайомство для спікерів та оргів, з роздачою фірмових футболок.

Класна тема, давно була потрібна. Хоча вимагає деяких додаткових витрат з боку організаторів.

У головній залі класнючі відео-стіни від Зінтеко. Шикарно. Пабагатому.

А от вихід з головного залу один і дуже вузький, після завершення сесії хвилин з десять люди топчуться пінгвінчиками, щоб вийти.

Замість традиційних бейджів організатори давали симпатичні браслети.

Рішення неоднозначне, як на мене. У найкращих турецьких ол-інклюзивах вже давно відмовилися від браслетів, які, нібито, створюють відпочивальникам деякий моральний дискомфорт. Браслети ж на NoNameCon мали ще одну особливість – якщо затягнути трохи тугіше, то витягти руку назад вже не можливо і зняти, відповідно, ніяк не можна. Стиран порекомендував у такому випадку взагалі не знімати і спати з браслетом. А потім вже зрізати.

Хоча один знайомий (привіт, Антон) був у захваті від концепції браслетів. Тому що бейджі постійно перекручуються і не видно що на них написано. А на браслетах хіба видно? Там лише назва конференції. А під піджаком його взагалі не видно. Але то дрібниці, загалом, про браслети. Чому б ні...

Усе, що відбувалося у головній залі, траслювалося онлайн і записувалося.

Тому модератор відпочатку попредив, щоб усі мали цей момент на увазі та “фільтрували базар”.

Про модераторів: то були Volodymyr Styran та Anastasiia Vixentael. Спокійно, весело, без напрягів.

У таймінг в цілому вписувалися, а якщо не вписувалися – якось компенсували чи наздоганяли. Норм.

Загалом команда організаторів складалася з 12 людей, плюс 32 волонтери.

Ціла армія.

Волонтери літали увесь день як бджілки, постійно шось таскали, виносили, заносили, снували між рядами з мікрофонами, взагалі метушилися цілісінький день. Що геть не заважало оргам напівжартома постійно називати їх неробами.

Після 16-ї години у дворі починали наливати пиво.

Спонсор конференції компанія “Море пива” влаштувала натуральне таке море пива: 800 літрів, з яких усі гуртом за два дні ледве випили 300.

Як потім з’ясувалося, не усі були в курсі, шо пиво безкоштовне. Може, тому не подужали навіть половину.

“Неможлвио випити море” казав хтось там колись там у Древній Греції. Але море халявного пива – теж, як виявилося.

Перший день конфи співпав з міжнародним Днем вишиванки, і багато хто з колег прийшов у нашій чудовій національній одежі.

По-перше, це красиво.

По-друге, підкреслює нашу національну ідентичність. Людина у вишиванці дає оточуючим чіткий сигнал: “Я пишаюся тим, що я – українець/українка”.

Класно, коротше.

Ще раз красно дякую усім, хто тішив мої патріотичні почуття.

Серед спонсорів та партнерів були два незвичних: Адміністрація Президента України та ДКІБ СБУ.

І якщо з АПУ декого з ком’юніті вже якийсь час вже пов’язують платонічні безкорисливі відносини, то лого ДКІБ СБУ на подібному заході – це щось новеньке.

Не буде перебільшенням стверджувати, що наразі ці дві державні установи є авангардом розвитку кібербезпеки у державному секторі. Підкреслюю – у державному секторі.

Знаю хлопців та компанії, які їм допомагають та консультують, а вони, у свою чергу – цінують таку допомогу. З бюджетами на кібербезпеку у них біда-біда, але ж колись вони таки будуть А до того часу вже буде більше-менш ясне розуміння на які першочергові заходи їх витрачати.

Але поки шо то мрії про нездійсненне і просунута частина держсектору намагається розвиватися як можуть. Добре, що у них є бажання до того.

Нижче ще повернуся до цієї теми.

Останні кілька зауважень по організації самого заходу:

- у спікерів не було гарнітури і це було незручно як спікерам, так і слухачам, бо інколи спікери тримали мікрофон далеко від джерела звуку;

- шумоізоляція була слабенька і інколи шум на бекграунді відволікав від презентації, локація не дуже пристосована для цього;

- доступ до Інтернет у перший день був якийсь нестабільний, тому я одразу відключив Wi-Fi і сидів на мобільному трафіку. І, як виявилося, не дарма;

- від протягів постійно падав брендвол біля ресепшн, оголюючи таким чином одну зі стін головного залу. Я сидів у першому ряду і спостерігав то разів п’ять чи шість;

- обіди для учасників у пластикових одноразових судочках: цікаве рішення. Взяв собі, пішов куди хочеш, поїв, викинув. Зручно та екологічно.

А тепер давайте вже переходити до контенту конференції, там є багато смачненького.

Як завжди, розкажу лише про ті виступи, на яких був присутній. І ще про виступи, про які чув відгуки.

День перший, відкриття.

До урочистого відкриття було запрошено Олексія Барановського з КПІ, Дмитра Шимківа з АПУ та автора цього огляду у якості Голови Ради ГО “Українська група інформаційної безпеки”.

Олексій привітав-подякував-побажав успіху і після того я його на конференції вже не бачив. Мабуть, якісь важливі справи, тому що зазвичай він присутній на усіх більш-менш важливих публічних заходах індустрії.

Дмитро Шимків здивував. Після традиційних привітань довго і, схоже, щиро, дякував Українському Кіберальянсу за їх волонтерську роботу по лінії кібербезпеки, зокрема за акцію #FuckResponsibleDisclosure. При цьому вимовив назву акції повністю, без сором’язливого проковтування першого слова. Респект.

Взагалі-то, позиція АПУ та пана Дмитра у питаннях кібербезпеки мені імпонує: “Так, ми визнаємо, що знаємо недостатньо. Так, ми хочемо і готові вчитися. І активно вчимося, і перш за все - у спільноти. Згодні, у держсекторі з кібербезпекою жах, кошмар і з цим треба шось терміново робити. Ні, що саме робити – поки не знаємо, підкажіть якщо маєте конкретні пропозиції, які можна реалізувати.”

Для ілюстрації: CIO Адміністрації Президента пана Романа та кількох його хлопців бачу буквально на кожному помітному заході, який має стосунок до кібербезпеки. “Де не посій – там і вродить”, от просто нічого без них не відбувається. Молодці.

Потім, протягом всієї конференції, коли у присутніх була можливість, Шимківу задавали багато питань саме стосовно держсектору. І хоча він представляв лише невеликий шматочок виконавчої влади (а ще є судова, законодавча, багато різних місцевих та самоуправління, КМУ-НБУ-РНБО, до яких Шимків не має відношення і повноважень за них відповідати), від відповідей не ховався, на нетактовні питання не ображався, старався бути відвертим та лояльним до спільноти.

Політик, шо сказати.

І ще одне цікаве про Шимківа буде пізніше, коли писатиму про прес-конференцію.

Мій коротенький виступ був про те, чому ГО УГІБ підтримує NoNameCon, про побажання весело та з користю провести час на конференції, а також слова підтримки нашому колезі Тарасу Бобало, який мав би виступати на конференції, але вимушений лікуватися під небезпечної хвороби.

Завдяки тому, що усі привітання були недовгими, почали сесію майже вчасно.

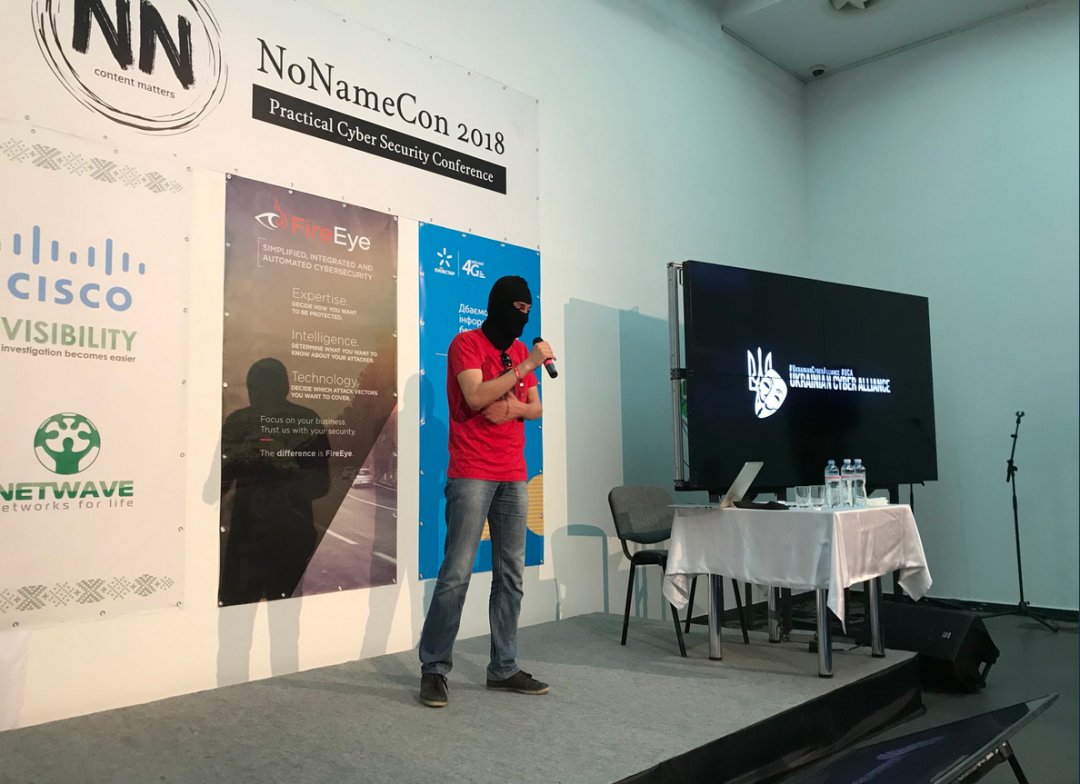

Хедайнером був Шон Брайан Таунсенд (Sean Brian Townsend), спікер Українського Кіберальянсу, UCA.

Виступав зі зрозумілих причин у балаклаві.

Розказав як вони в UCA протидіють запорєбріковому кібертероризму, як проводять свої кібер-операції в інтересах України і жодним чином не порушують українського законодавства.

Помітно хвилювався і забував підносити мікрофон ближче до обличчя. Замість “Прикарпаттяобленерго” сказав “Закарпаттяобленерго”. Здається, того ніхто не помітив.

Було видно, що виступати публічно не звик, і що пише він набагато краще, ніж говорить. Поки що.

На питання “як він ставиться до ідеї створення у державі окремого органу з координації кібербезпеки країни”, Шон відповів більше про необхідність дерегуляції та неприйнятність блокувань доступу до інформації, нехай навіть терористичного та сепаратистського спрямування. Тобто на питання не відповів)). Мабуть, це не те питання, у якому він почувається експертом.

Після виступу Шона, у холі мене познайомили з директором компанії, яка займається комп’ютерною криміналістикою та судовими експертизами.

Дуже цікаве вийшло спілкування.

Виявляється, на всю Україну існує всього лише 141 експерт, атестований Мінюстом.

З них 91 – у Нацполіції, 6 – в СБУ, більше 30 – в самому Мінюсті.

А щорічна потреба у проведенні комп’ютерних криміналістичних експертиз – не менше 10 тисяч.

“Ото і щітай”, як казав колись один прапорщик.

Якщо взяти у році 250 робочих днів, то на одного експерта щорічно припадає 71 експертиза або одна експертиза раз на три дні.

Враховуючи, що деякі експертизи тривають по кілька тижнів чи місяців, виконання більшості судових експертиз інколи затягується на місяці, а то й на роки. І це повністю гальмує швидке розслідування по кібер-статтям.

Ситуацію могло б покращити спрощення процедури атестації експерта через зміну чинного наказу Мінюсту. Але цей процес блокує Київський науково-дослідний інститут судових експертиз (більш відомий як КНІІСЕ), причому, як то кажуть, “по-бєспрєдєлу”.

Цікава тема для окремого дослідження.

Потім, у тих же кулуарах познайомився з представниками Міжнародної фундації виборчих систем (International Foundation for Electoral Systems).

Ця організація займається наданням міжнародної допомоги із захисту електронних виборчих систем і спілкується, ясна справа, з ЦВК та іншими урядовими структурами.

Але усі ми знаємо, що вірити на слово українському чиновнику ні в якому разі не можна, тому пані Юлія та її керівник (судячи з акценту – італієць) завітали на конференцію української кібер-спільноти саме для з’ясування альтернативної позиції щодо загроз національним виборчим системам та шляхам відповідної протидії. Сподіваюся, саме так я зрозумів мету їх відвідування NoNameCon.

Дуже правильне рішення, щиро вітаю. Сподіваюся, наші західні партнери отримали багато корисної інформації.

День перший, Lucas Apa, Аргентина, Hacking Robots before Skynet

Лукас розказував як можна хакати роботів.

Спочатку розказав які наразі існують роботи, що вони можуть і скільки коштує їх розробка.

Як знайти роботів у локальній мережі, яка напрацьована статистика по найпоширенішим вразливостям та як обійти ідентифікацію у деяких моделях (зокрема, Pepper).

Показав відео, як демонструє, яким чином хакнутий робот-нянька може нанести шкоду здоров’ю людини: рука робота з викруткою швидко рухається знизу догори. Приголомшує і трохи лякає.

Ще робота з вбудованою відеокамерою можна перетворити на шпигуна, навіть показав які для цього треба написати команди.

Провів огляд косяків безпеки найпопулярніших моделей роботів.

Наприкінці надав рекомендації з налаштувань безпеки.

Висновок: “Кожного робота можна хакнути, незалежно від виробника”.

Наприкінці Лукас показав смішну переписку з виробниками хакнутих роботів:

“Це дуже цікаво і має бути виправлено найближчим часом” – досі не виправлено.

“Усі ці речі будуть виправлені у наступному релізі”. За три місяці: “Це може бути виправлено”.

“Дякуємо! Ми заохочуємо розробників кодувати відповідально і не схвалюємо неналежну поведінку роботів” – нічого не виправлено по цей день.

Ще побував на виступі Миколи Коваля, тему можна перекласти на українську як “Тактики, техніки та процедури, які використовуються на практиці при здійсненні APT-атак”

Микола розібрав три приклади розслідувань інцидентів у деяких державних установах.

У першому прикладі десь на слайді промайнуло pavlo.klimkin, але потім Коваль пояснив, що це наведено просто для прикладу, насправді то було не МЗС.

Mentor/Mentee Session

Цілком новий формат інтерактиву між учасниками конференції.

Суть у тому, що на відкритому майданчику, у дворі, де наливають каву та пиво, усім дають наліпки з написам Mentor (Ментор) або Mentee (типу той, кого навчає ментор) і менторів запитують про будь-що. Тобто таке собі неформальне спілкування, метою якого є розмивання кордонів між фахівцями різного рівня експертизи.

На жаль, не злетіло. Люди спілкувалися між собою, але геть не так, як було задумано організаторами. Тобто, спілкувалися як зазвичай. Ну і то непогано.

Наприкінці дня була ще одна цікава сесія: Квіз (Hacking Quiz).

Це шось типу брейн-рингу чи Що?Де?Коли?, але виключно на теми кібербезпеки.

Усі бажаючі розділилися на 7 команд по 3-5 людей і ведучий ставив їм питання, команди протягом 30 секунд записували свої відповіді і потім усі ті листочки здавали організаторам.

Всього було 6 раундів по 10 запитань.

Я участі не брав, але з цікавістю спостерігав, питання були цікаві.

У першому раунді вгадав 5 відповідей з 10, а потім до мене підійшов колега познайомитися та поспілкуватися, і повернувся у зал лише наприкінці квізу.

На одному з раундів треба було назвати компанію по її лого. Серед 10 логотипів були лого Cisco, Symantec та FireEye, які були партнерами конференції. І саме ці самі лого були просто за спиною ведучого під час зачитування питання.

Народ ржав.

А ще було лого однієї харківської компанії, яка має неоднозначну та скандальну репутацію. Тим не менш, вгадали її усі, навіть я. Отак воно буває.

Після 18 години усі пішли у двір, де море пива вже текло рікою.

Взагалі, немає кращої реклами пивній компанії, ніж поїти пивом хакерську тусу, це Слава Плисак гарно придумав. Чому до цього ніхто не додумався раніше – не розумію.

Кажуть, останні адепти неформального спілкування пішли додому о першій годині ночі.

День 2

На вечірці напередодні я не був, тому прийшов на другий день раненько і мав час поспілкуватися з давнім знайомим, чия компанія забезпечувала технічну частину синхронного перекладу.

До речі, переклад забезпечували найкращі професіонали своєї справи Maksym Kozub та Igor Dubinskyi. Не втомлююся їх хвалити, вони не тільки найкрутіші перці у синхронному перекладі, але й дуже непогані фахівці у кібербезпеці.

І вони такі єдині в Україні (це точно) та за її межами (мабуть).

Так от, Діма порадував влучним виразом: “Ще ніколи так не було, щоб не було ніяк”

Одразу підняв зранку настрій.

Перший виступ того дня був від Bert Heitink, присвячений технічним лайфхакам у організації SOC/CERT/CSIRT та технічних центрів кіберзахисту.

Тема мені дуже близька, про щось подібне буду говорити 5 червня на Міжнародному конгресі з кіберзахисту України, тому прийшов, так би мовити, сінхронізувати своє бачення з досвідом крутезного дядька з Голандії, який створив кілька десятків SOCів та працював у найвідоміших компаніях Світу.

Власне, сказати, що почув щось принципово для себе нове не можу, хоча все ж таки, дещо корисне для себе виніс.

На початку виступу Берт визнав, що знає, що говорить занадто швидко і його буде складно перекладати, тому намагатиметься говорити повільніше. І заговорив ще швидше.

Ось головні тези виступу Берта:

“Чому SOC (Security Operation Center)? “

“Що треба для його створення? Чотири складові: процес, люди, технології, візуалізація.”

Після виступу поставили питання: що важливіше для SOC – люди чи набір інструментарію? Відповідь була миттєва та однозначна: звісно, люди. Чомусь не здивувався))

“Створення SOC вимагає мільйонів євро”. Ммм, ну не знаю, мабуть такому досвідченому фахівцю видніше. Як на мене, мова може йти і про (набагато) менші суми. Хоча залежить від завдань SOCу, кількості людей, наявності власного Threat Intelligence, Reverse Engineering, Analytic Center, тощо.

“Як виміряти очікування клієнтів?”

“Якщо ви не знаєте навіщо вам SOC – не робіть його” Оцю фразу треба відлити п’ятиметровими літерами та поставити перед входом до наших державних установ та деяких комерційних компаній.

“Sharing & Collaboration” – Обмін інформацією та співробітництво, без цього немає сенсу. Без цього SOC приречений.

“Автоматизуйте все максимально”, “2 людини можуть робити те, що зазвичай роблять 10-12”

“Починайте з маленького, думайте про велике” – Ще одна фраза, яку я, мабуть, візьму на озброєння. Тобто, не починайте з гігантоманії, почніть з невеликої команди, розвиньте її і працюйте на її розширення.

“Якщо вас хакнули – це не соромно, діліться цією інформацією”

“Нема логів – у вас щось трапиться. Забагато логів – у вас теж щось трапиться.”

Запитав Берта:

- Який, за Вашими оцінками, мінімальний термін запуску SOCа “з нуля”?

- Від 9 місяців.

- А з мого досвіду – в середньому 2 роки.

Берт широко посміхнувся, і глянув на мене з теплим розумінням а-ля “ну ми ж знаємо як воно буває насправді”.

Питання із залу: “Які критерії зрілості компанії, щоб створювати власний SOC?”

Відповідь: “критеріїв три: конфіденційність, цілісність, доступність” Дотепно, гг)))

Наступним виступав Oleg Bondarenko, керівник підрозділу Threat Intelligence компанії FireEye.

Розказував що ж таке, власне, Threat Intelligence, які стадії його роботи.

Показав картинку з ураганом і що Threat Intelligence працює за схожими принципами, як і проти-ураганний гідрометцентр: повідомляє де і коли може статися інцидент (ураган), наскільки він буде сильний, до чого може призвести і що робити, щоб від нього захиститися.

Новим для мене була нова класифікація інтелів: крім відомих OSINT, TECHINT та HUMINT, є ще SIGINT, MASINT, CYBERINT, etc.

Ти ба.

На думку Олега, вже настав момент для впровадження Threat Intelligence в Україні. Мабуть, шось знає, бо мені відомо кілька продажів дуже недешевих продуктів та рішень FireEye саме в Україні.

І взагалі, в Україні ситуація у цьому плані трохи краща, ніж, скажімо, у Латинській Америці. Олег показав скріни кіберкримінальних інструментів, популярних у Бразилії та Чілі.

До чого тут Латинська Америка? А до того, що “якоїсь миті групи, не релевантні до вашого регіону, можуть прийти до вас”.

Трохи кіберкримінального гумору: після затримання злочинців з групи Avalanche, на підпільному ринку з’явилася малварь з аналогічною назвою.

Достойне уваги спостереження щодо APT-груп: якщо раніше більшість таких груп асоціювалися із Країною_Яку_Цукерберг_Не_Дозволяє_Називати, то останнім часом з’являється все більше таких груп родом з Китаю та Близького Сходу.

Два слова для вузьких фахівців: Exploit Builder, теж набирає популярності на заміну Exploit Kit.

Прес-конференція

За пафосною назвою переховувалося просто спілкування із залом з будь-яких питань.

На питання відповідали Дмитро Шимків (АПУ), Vyacheslav Nehoroshih (CISO, Приватбанк), Андрій Ротач (NetWave), Oleg Bondarenko (FireEye), Nikolay Koval (CysCentrum), Tim Karpinsky (вільний мисливець та алко-активіст, співорганізатор NNC), Igor Blumental (співорганізатор NNC, game master).

Як вже згадувалося, більшість питань було адресовано пану Шимківу.

Як вже згадувалося, пан Шимків багато дякував Українському кіберальянсу та #FuckResponsibleDisclosure.

Але відповідати цілий день на питання, які поза межами його компетенції, вже трохи втомився і лише під кінець пресухи лише стомлено посміхався.

Власне, інших ні про що і не питали, тому нам довелося самім розмовляти з залом.

Я вирішив провести невеличке живе опитування серед присутніх у залі та “президіумі” колег.

Однією з тем, які викликають жваві обговорення у професійному середовищі, є тема “Чи потрібен нам новий окремий орган, який би відповідав за кібербезпеку усієї країни?” Свою власну думку з цього приводу я неодноразово висловлював публічно (кому цікаво - погугліть “Ленеда про НАІБУ”). Але наразі думки професіоналів у різних пабліках поділилися на дві частини: одна підтримує таку ідею, а інша ні (“нашо нам ще один держорган, який також не буде ефективним, але трінькатиме наші гроші).

Мені завжди було цікаво: яке співвідношення прихильників та противників цієї ідеї?

Тому запитав про це у зала, і приблизно 60/40 підтримують ідею. Звісно, це не репрезентативно, не точно, можливо, не досить коректно поставлено питання і таке інше. Знаю.

Але це було важливо для мого внутрішнього переконання.

Так от, пан Дмитро проголосував за обидві пропозиції: за “потрібно” і за “не потрібно”.

Отакої.

Він сидів поряд зі мною і почав тихенько пояснювати ідею “ротаційного принципу”, коли у такому (старому чи новому) координаційному центрі працюватимуть співробітники провідний комерційних компаній, але як наче у відрядження. Попрацював місяць-два – і назад, на свою фірму.

Нууу, ідея поки що виглядає сируватою, питань виникає більше, ніж відповідей. Хоча певне зерно у цьому є, треба буде якось покрутити саму ідею.

Поки розмовляв з Дмитром, там за шось голосували і Стиран крикнув: “Костя, підіймай руку!” Ну я і підняв. А за шо? Хз. Може, хтось пам’ятає?

Vyacheslav Nehoroshih був дуже активний, багато щось пояснював, переконував. Взагалі-то йому є чим пишатися: Приватбанк завдяки Славі дуже серйозно висунувся на передові позиції у банківському секторі: має власну Bug Bounty-програму, що є великою рідкістю взагалі у Світі. А в Україні вони такі вобше одні-єдині. Знаю ще багато чого про кібер-команду Приватбанку, але не скажу. Скажу лише, що вони стали дійсно просунутими у плані кібербезпеки, і це буквально протягом останніх пари років.

Андрій Ротач сказав кілька дуже класних речей, але записувати було якось незручно, тому вже не пам’ятаю.

Коваль, як завжди, насмішив коли відповідав на питання про підвищення обізнаності держслужбовців: “Я вже кинув цю справу”.

В цілому, прес-конференція вдалася. От тільки жодного журналіста не було.

Може, так навіть краще?

О 17 годині були “дебати”.

Це такий формат спілкування-розваги, коли на стіл кладеться якась неоднозначна тема, і одна людина переконує в одній точці зору, а її опонент – у протилежній. При цьому абсолютно неважливо, як оратори вважають насправді. Це типу такий інтелектуальний спорт, який набув популярності на щомісячних посиділках PUB KEY у пабі Бірштадт, що на Чорновола.

Я на дебати не потрапив, але кажуть, що було весело і учасники дискусій нещадно бухали просто на сцені. Докази є на фотозвіті від Sergiy Rekun.

Ще було кілька цікавинок:

Стиран роздавав автографи на довідках для студентів.

Пізно ввечері другого дня виявилося, що величезна металева куля з довгими шипами не була закріплена зверху на стовпі, і теоретично могло б статися лихо, але обійшлося.

Переможцем CTF стала команда DCUA і отримала близько 60к грн. Яка несподіванка: чемпіон Світу виграв чемпіонат України. За друге місце дали близько 15к грн., за третє наче 7 чи 8к.

Було багато хайпу навколо автомобільного хакінгу, воркшопи і виступи, у дворі навіть

була демонстрація на живому Форді.

Була ще Hacking Village, але я так до нього і не дійшов, вибач Aleksandr Abramenko.

Звісно, був і популярний lock picking, тобто злам замків відмичками. Ця тема вже давно популярна на хакерських конференціях, але в Україні збирає любителів лише останні пару років.

Заключна вечірка: знов море пива рікою, виграний хлопцями на CTF Chivas (правильно вимовляти Шивас), Емінем та брудні танці.

У одного зі співорганізаторів NoNameCon Illia Kolesnichenko

якраз трапився день народження, тож його вітали по-всякому: хто просто тис руку, а хто свічки запихував до вух. Це вже коли градус веселощів був вже доволі високий.

Коротше, конференція удалася.

Які висновки можна зробити.

Як для конференції, яка проводиться вперше і про яку раніше ніхто не знав і не чув – успіх просто фантастичний.

З власного досвіду проведення шести UISGCONів можу сказати, що рівень NoNameCon точно не нижчий за найуспішніший UISGCON.

Але за відчуттями, NoNameCon менш пафосний. Може це тому, що саме так і планувалося організаторами?

NoNameCon орієнтований більше на практичних працівників кібер-індустрії середнього та вищого виконавчого рівня.

Питання, які б цікавили керівників компаній (звичайних, не кібер-) чи керівників ключових підрозділів (CIO, CISO, COO, CFO) майже не висвітлювалися.

Це така конференція ком’юніті для ком’юніті, менш орієнтована на навчання чи то донесення до бізнесу передових ідей галузі. На цьому більше спеціалізується, наприклад, BSides Kyiv чи прийдешній BSides Kharkiv.

Загальна атмосфера і стиль проведення заходу дуже неформальний, легкий та вільний, полегшує подолання бар’єрів у спілкуванні. І це мені дуже подобається.

“Контент має значення” є слоганом NoNameCon і це дійсно так.

Рівень спікерів, виступів та воркшопів дуже високий.

Конференція категорично рекомендується для відвідування усім професіоналам галузі і тим, хто цікавиться сучасною кібербезпекою.

Бажаючи довгих років життя NNC, сподіваюся, наступного року організатори знов нас порадують і приємно здивують.

До нових зустрічей, Конференція_Без_Назви!..

Бережімося.

Костянтин Корсун

FB