Надпотужна кібер-зброя? Використовуймо інтелект та об’єднуймося

Зараз, коли мова заходить за все, що з префіксом кібер-, ми зазвичай маємо на увазі геополітичний контекст, тобто протистояння держав у кібер-просторі. Тема кібер-безпеки вкрай політизована, тому неможливо її підняти та уникнути дискусії про те, чи зламали росіяни вибори в США, як відбувається освоєння 80 млн виділених гривень на захист Мінфіну та Держказначейства, та чи здатна Україна контратакувати в кібер-війні.

Це без сумніву дуже цікаві та важливі питання, обговорення яких, напевно, має десь відбуватися. Але давайте замислимось: чи має відношення атрибуція кібер-атак, тобто з'ясування джерела нападу, до інформаційної безпеки? Як точне знання того, хто на вас може напасти, змінить ваше ставлення до захисту? Яка взагалі вам різниця, хто вам загрожує?

ХТО АТАКУЄ?

Давайте згадаємо, які загрози наразі актуальні в кіберпросторі. Якщо коротко, то розклад по агентах загроз такий.

- Опортуністи (хакери-початківці — ред.): зламую, тому що можу.

- Кримінал: зламую за гроші.

- "Білі" хакери, до яких я відношу й себе: зламую за гроші, але з дозволу цілі. (Білі або етичні хакери, роблять так званий етичний злам, шукаючи уразливості та “незахищеності” інформаційних систем — ред.).

- Державні спецслужби: зламую за вітчизну, якою б вона не була. Мотивація політична та геополітична: дії на користь національних інтересів або правлячого режиму.

Класифікація нападників стала, але змінюються її відношення з категоріями цілей, тобто хто кого атакує. Довший час вважалося, що державні спецслужби не здійснюють нападів на цивільні об'єкти. Але тепер, внаслідок активного просування Росією доктрини гібридної війни в кібер-просторі, це правило, здається, вже не діє.

Аналіз ризиків ніби підказує нам, що в залежності від типу нападника, потрібні різні об'єми зусиль на захист: різні бюджети, різні інструменти, різний калібр зброї. Це природно: чим крутіший ворог, тим більше зусиль вимагає захист від нього. Олії в вогонь підливають мас-медіа та компанії-постачальники ІТ-індустрії, розкручуючи бренди Advanced Persistent Threat, кібер-зброя, кібер-війна та кібер-тероризм, які загрожують ледь не кожному дитсадочку.

ЗРУЧНІ СТЕРЕОТИПИ ПРО ХАКЕРСЬКУ “НЕПОБОРНУ СИЛУ”

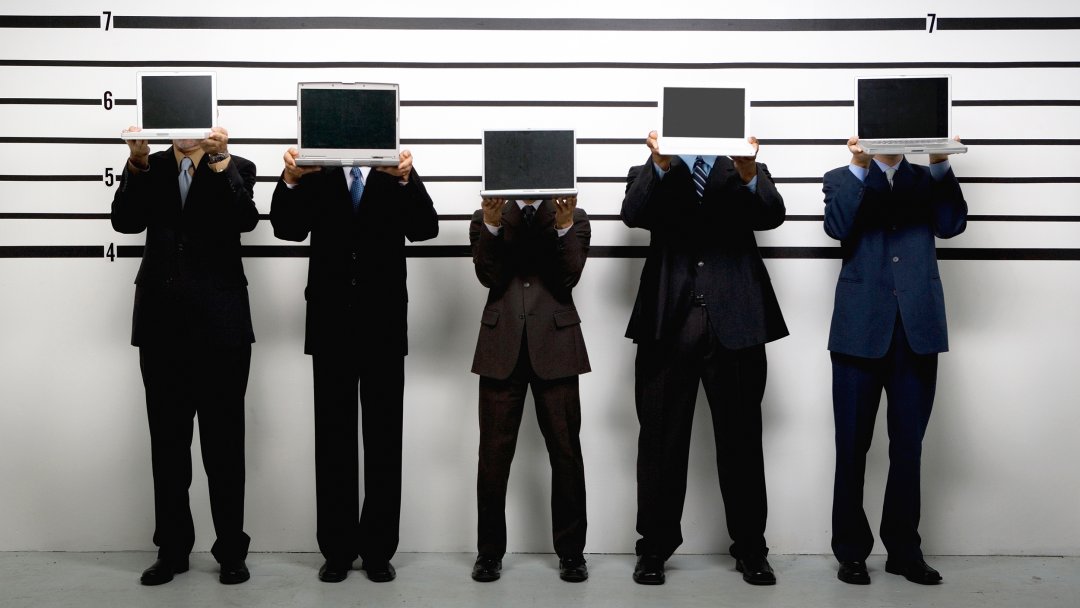

Як наслідок, ми маємо низку стереотипів, зокрема про хакерську атаку, як "непоборну силу", на яку можна списати, віртуально, будь-що: вимкнення світла, знищення даних та зупинку платежів бюджетникам. Хакерські групи, що фінансуються державою, постали у ролі Немезиди сучасного ІТ. І що дуже сумно, суспільне сприйняття цього явище вкрай викривлене. Люди, за виключенням, як каже мій кум, "вузького кола обмежених людей", схильні вірити, що хакери всесильні і проти них усі зусилля марні. Вони просто накинуть свого капюшона, уважно подивляться в монітор, декілька хвилин завзято постукають пальцями по клавіатурі і вуаля – в банка викрадено 10 мільйонів доларів, на Оболоні вимкнена силова підстанція, а у США президентом стає ходячий коментар з Youtube. Питання про те, чи можна було уникнути цих наслідків, не постає: публіці потрібні драматичні сенсації, а не банальщина про недбалість, некомпетентність, або нецільове використання бюджету.

Але давайте залишимо на деякий час нашу кібер-драму та повернемось в реальність. Розбори гучних кібер-атак останніх років демонструють, що під час їх здійснення не використовується надприродна кібер-зброя нового покоління (інтернет-віпон). А використовується соціальна інженерія для доставки малварі (шкідливе ПЗ — ред.), клонування веб-сайтів для збору логінів та паролів, паролі з минулих масових зламів, тривіальні атаки на вразливості веб-сайтів типу XSS чи SQLi. Коли читаєш розбір чергової атаки "російських супер-пупер-кібер-шпигунів" від ESET чи FireEye, то не бачиш нічого, що виходить за рамки modus operandi більшості "білих" хакерів. Так, можливо для підготовки цих атак з "секретного" бюджету РФ було витрачено мільйони, але беручи до уваги традиції руського міра по розпилу бюджетних коштів, подивіться що залишилось? Так, подекуди, проти дуже важливих цілей, використовується якийсь один 0day (0day — вразливість, яка ще не виправлена — ред.), але все інше – макроси в екселі, посилання на фальшиві оновлення флеша, та загальнодоступна малварь. Тобто ніякої надпотужної кібер-зброї на сьогоднішній день для українських об’єктів не використовується. І це – природно. Чому вони повинні діяти складніше, якщо ця тактика й так працює?

Я розумію, що це може справити враження на нормальних людей. Але спитайте будь-якого досвідченого пентестера (пентестер або етичний хакер — людина зі сфери IT-безпеки, яка тестує комп’ютери, тобто робить тести на проникнення, ламає їх з дозволу і на замовлення, перевіряючи захищеність — ред.), і ви почуєте те саме: це не так складно, як здається. Я залишу відкритим питання про те, кому це вигідно, але для мене очевидно, що не нам з вами.

Отже, яка ж вона, стратегія виживання в дикій кібер-природі? Давайте згадаємо, що допомогло нам впоратися з загрозами природи кінетичної. Так сталося, що людина слабша, менша та повільніша майже на все на цій планеті, що може її з'їсти. Тому заради виживання нашим предкам довелося навчитися використовувати інтелект та об'єднуватися.

ЧИ Є ІНДУСТРІЯ КІБЕР-БЕЗПЕКИ НА 100 МІЛЬЯРДІВ ДОЛАРІВ НА РІК ЕФЕКТИВНОЮ?

За допомогою інтелекту ми розробили інструменти, якими підсилили свої кволі кінцівки, а також виробили прийоми боротьби з хижаками та іншими загрозами. І що найголовніше, ми створили метод передачі цих знань між поколіннями, також відомий під назвою науково-технічний прогрес.

Для вироблення ефективної стратегії протидії природним загрозам у нас були мільйони років еволюції. Для вироблення стратегії протидії кібер-загрозам – менше півстоліття. Наразі ми щосили намагаємось вирішити проблему безпеки технічним шляхом, відокремлюючи користувача від його відповідальності за власні дії, та створюючи все нові й нові "фаєрволи нового покоління", "анти-APT аплаянси", та інші блимаючи скриньки. Цей підхід створив індустрію кібер-безпеки з оборотом більше ніж 100 мільярдів доларів на рік. Але чи є він ефективним?

Він суто реактивний за своєю природою: хакери знаходять методи атаки, вендори їх виявляють та виробляють протидію. Хакери майже одночасно винаходять нові методи, залишаючи вендорів позаду, і так далі до нескінченності. Ця гра в кошки-мишки продовжується вже багато років, та сумна новина в тому, що наразі індустрія кібер-безпеки виконує роль мишки.

Бавитися в цю гру можна нескінченно довго.

Але що треба зробити, щоб нарешті почати розв'язувати цю проблему? Чому б не застосувати перевірену стратегію виживання: мислення та об'єднАння?

Розпочнемо з мислення. Нас лякають APT (хакерська група, яка нібито підтримується російськими спецслужбами та за думкою ЗМІ, бере участь у всіз потужних кібернападах Кремля — ред.), але що воно таке?

Група, якщо говорити мовою фахівців: Advanced Persistent Threat.

Advanced значить, що він крутіший за нас. Persistent – що він вже в наших системах та мережах. Threat – що він може вдарити в будь-який момент. Якщо розкласти механіку атаки на складові, це виявляються речі, з якими ми можемо впоратися. Ми можемо підкачатися по матчасті та зрівнятися силою з нападниками (перекреслити Аdvanced). Ми можемо взяти нарешті сигнатури для Yara чи Snort зі звітів про атаки APT28/29, знайти та видалити їхні імпланти з наших систем (перекреслити Persistent). І ми можемо навчитися протистояти сучасним загрозам, після чого навчити цьому наших колег, близьких, друзів та усіх, хто довірив нам свій захист (перекреслити Тhreat). Це все цілком підйомні речі, тут немає жодної супер-сили.

ЯК НАВЧИТИ ПРОСТОГО КОРИСТУВАЧА ПРОТИСТОЯТИ ЗАГРОЗАМ?

Тепер найголовніше: як навчитися самим та навчити інших протистояти кібер-загрозам?

Багатьом IT-фахівцям з безпеки знайомі принципи побудови захищених систем: принцип багатошарового захисту, принцип найменших привілеїв, принцип повної медіації. Але, можливо, найважливіший з цих принципів: починай з захисту найслабшої ланки. Це зрозуміло навіть інтуїтивно: ось бюджет, ось система, як найефективніше покращити її захист? Взяти найслабшу ділянку та підсилити її!

Більшість погодяться, що найслабша ланка безпеки будь-якої системи – це користувач. Тобто, цілком логічно було б взяти усю цю біомасу та спробувати навчити її виявляти спроби здійснення кібер-атак, та як уникнути ролі жертви. Обізнаність з кібер-загроз, це дуже проста річ, навіть банальна, саме тому їй не приділяють достатньо уваги. Яку форму зазвичай приймає програма обізнаності? Поширені два підходи: ось вам Політика Інформаційної Безпеки, прочитайте та розпишіться; або загнати всіх на тренінг, зазвичай дистанційний, з пачкою слайдів про базові правила безпеки, актуальні в 90-ті. Як це впливає на рівень обізнаності? Майже не впливає. Усвідомлення загроз неможливе без усвідомлення наслідків. Які наслідки демонструє Політика, навіть якщо в ній чітко прописано, що за порушення вас звільнять? "Та щаз!…" Спочатку продемонструйте суттєвий відсоток звільнень за порушення, а потім повернемось до цієї теми.

ВАШЕ ЛИСТУВАННЯ ТА МЕЙЛ — НЕ ВАША ОСОБИСТА СПРАВА, ПЕРСОНАЛІЗУЙТЕ НАСЛІДКИ

Що робити? Продемонструвати на прикладах, як відбувається кібер-атака, та до яких ПЕРСОНАЛЬНИХ наслідків вона може призвести. Вважаєте, що ваше листування в електронній пошті нікому не цікаве? А як щодо розсилки вірусу всім вашим контактам, які без зайвих вагань його відкриють? Вважаєте, що у вас нічого красти, тому для хакерів ви нецікава здобич? А як щодо того, що троянець на вашому комп’ютері буде атакувати сервери вашої компанії? Або краще сервери Адміністрації Президента? Чи, що більш ймовірно, поширювати через Даркнет дитячу порнографію? Ви праві, ваші листи нікому не цікаві. Довіра до вас з боку друзів, близьких, колег, роботодавця – ось що має цінність.

Відчуваєте, як персоналізація наслідків додає адреналіну? Так і треба: без цього немає навчання безпеці. Це не просто найкращий спосіб, це єдиний дієвий спосіб.

Я не закликаю створювати загрозу життю заради підвищення обізнаності з кібер-безпеки (хоча це напевно було б дуже дієво). Зазвичай, демонстрації під час тренінгу етапів потенційної (або реальної) атаки на організацію достатньо для створення необхідної атмосфери. Стрес стимулює пам’ять, ви самі можете в цьому переконатися. Наприклад, я майже впевнений, що всі присутні, старші за 30, мають досить яскраві спогади, датовані 11 вересня 2001 року. Та переважна більшість можуть згадати, де були, коли дізналися про початок анексії Криму.

Якщо вивчити предмет докладніше, то виявляється, що людина ніяка не слабка ланка, просто її тренуванню приділяють замало уваги. Мільйони років еволюції навчили нас, що треба робити, коли розпочинається землетрус або виверження вулкану, або ж як треба діяти, побачивши ведмедя, або, не дай боже, тигра. У комп'ютерних технологій та Інтернету не було цього часу на наше виховання, але це можна виправити, якщо нас добряче налякати демонстрацією загроз, атак, та їхніх наслідків.

ДЛЯ ЧОГО ПОТРІБНЕ ОБ'ЄДНАННЯ

Другий елемент стратегії захисту – це об'єднАння. Тільки разом можна перемогти стихію та встояти перед обличчям сучасних кібер-загроз. Об'єднання необхідне в таких формах.

Об'єднання для обміну інформацією. Приховування та низька швидкість поширення інформації про успішні атаки – це наразі головна перевага хижаків.

Деякі недалекоглядні жертви кібер-атак вважають, що приховуючи інформацію про інцидент вони зможуть уникнути негативних наслідків. Ця логіка хибна: по-перше, розголосу все одно не уникнути, рано чи пізно він відбудеться; по-друге, так вони позбавляють інших можливості навчитися на їхніх помилках, багаторазово примножуючи наслідки інциденту.

Одним з можливих способів розв'язання цієї проблеми є створення галузевих центрів реагування на інциденти кібер-безпеки (CERT). Цей підхід добре зарекомендував себе по всьому світі, зокрема в Сполучених Штатах, де CERTи створюються ледь не з кожного приводу. Там є CERT для державних агенцій, є CERT для фінансових установ, є CERT для енергетики, є CERT для ICS/SCADA тощо. Є навіть комерційні CERTи, один з найбільших – на базі Verzion Business, ви могли чути про їхній щорічний звіт Data Breach Investigation Report.

В Україні в якомусь вигляді існує державний CERT-UA, потужності якого очевидно не вистачає в умовах кібер-війни. Більше року пройшло з перших гучних атак на об'єкти енергетики, але про створення галузевого CERTу щось не чути. Ідея банківського CERTу висить у повітрі багато років, але далі розмов діло не йде. CERT це ефективний засіб протидії кібер-загрозам, тому я впевнений, що з часом до їх створення та використання дійдуть всі, хто хоче вижити в кібер-джунглях.

Іншим видом дієвого об'єднання проти кібер-загроз, і декому це буде неприємно почути, є використання хмарних обчислень. Звичайно, не всі постачальники забезпечують однаковий рівень захисту, але якщо ми говоримо про велику трійку провайдерів, – Amazon, Microsoft та Google, – то там хлопці в адекваті. В ефективності захисту в хмарі багато причин, наведу дві. По-перше, безпека даних апріорі є обов'язковою умовою переносу інфраструктури в хмару. І по-друге, надаючи сервіс, а отже й захист, багатьом клієнтам, хмарні провайдери знаходяться одночасно у дуже складній та у вкрай вигідній позиції. З одного боку, їм доводиться мати справу з дуже різноманітними загрозами, адже профілі ризиків в їхніх клієнтів різні. Та з іншого боку, ця ситуація змушує їх постійно розвиватися та освоювати новітні методи захисту, застосовуючи їх до усіх своїх клієнтів.

Отже, об'єднуючись в одну інфраструктуру, ми дозволяємо її власникам більш адекватно, нерідко на упередження, реагувати на загрози кібер-безпеки.

ЛЮДЕЙ, ЯКІ ВВАЖАЮТЬ, ЩО ВЛАСНИЙ СЕРВЕР БЕЗПЕЧНІШЕ ЗА СУПРОВІД ПРОФЕСІОНАЛІВ, - НЕБАГАТО. ЇЇ ЗВАТИ... ХІЛЛАРІ КЛІНТОН

Тому витягайте з підвалів ваші залізяки та об'єднуйтеся. Людей, які в наш час вважають, що тримати власний сервер безпечніше, ніж довірити цю справу професіоналам, залишилося небагато, та її звати Хіларі Клінтон. Не повторюйте чужих помилок, шукайте способи об'єднуватися та застосовуйте мислення.

Один з моїх клієнтів – це дуже респектабельна фірма, лідер своєї вертикалі в Україні. Як це нерідко буває, наш перший спільний проект, пентест, був для них суцільним культурним шоком. Зізнаюся чесно, під час написання звіту та його презентації мені доводилося дуже акуратно підбирати слова, щоб нікого випадково не образити.

Але ось що відбулося протягом минулого року: ми поставили під сумнів безнадійність користувачів перед обличчям кібер-загроз та застосували наші знання з області соціальної інженерії, щоб навчити їй протидіяти. Ми вчили тих, кого за традицією вважають не здатними до навчання. І це спрацювало: один раз із цим клієнтом, потім з наступним, потім ще раз і так далі. Досі трапляється, що виявивши ознаки можливого нападу, хтось з їх ІТ-департаменту чи відділу безпеки дзвонить нам, буває що серед ночі. Але це не виклик на допомогу, просто вони хочуть переконатися, що то не ми раптом вирішили провести повторну перевірку результатів пентесту. В їхньому голосі немає паніки: це голос спокійної, впевненої у собі людини, яка перетворила “слабку ланку” на ефективний засіб захисту, а подекуди й на зброю відплати. Це голос людини, у якої є зброя.

(З доповіді на конференції IDC IT-Secyritу)

Володимир Стиран